Lambda Tetikleyici Temelleri

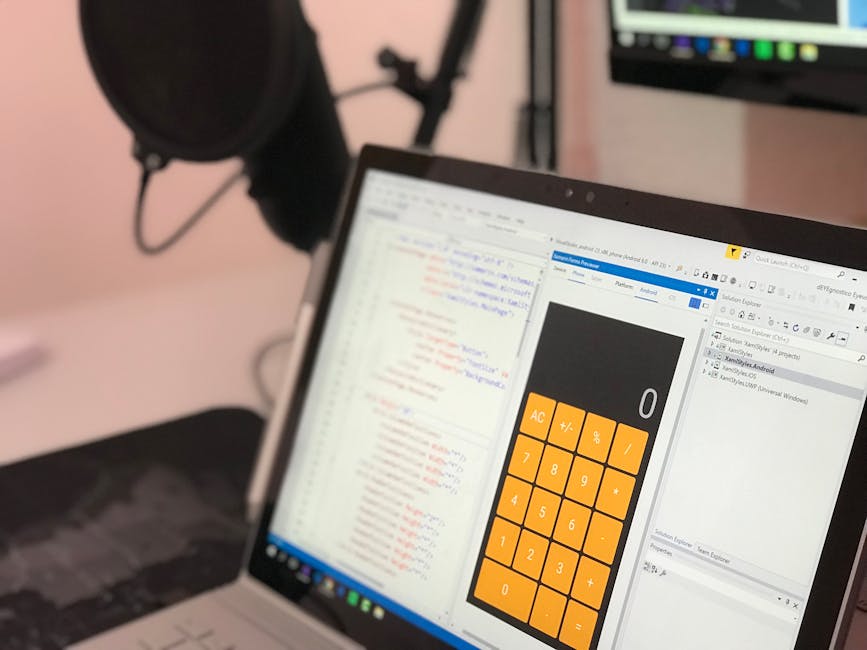

Bir proje düşünün; veri akışını yöneten her adımın tek bir tetikleyiciyle uyum içinde çalışması gerekiyor. Aksi halde Lambda fonksiyonları sadece kendi kendine çalışmaya başlar ama kimse bu çalışmayı duymamazlıkla karşılar. Bu bölümde tetikleyicileri tanımlama, doğru şekilde kurma ve temel test süreçlerini nasıl akıllı bir şekilde yöneteceğinizi adım adım keşfedeceğiz.

Gerçek dünyadan bir sahne: Bir fotoğraf işleme hattında kullanıcının yüklediği görseller otomatik olarak küçültülür ve metadata ile depolanır. Tetikleyici S3 yoluyla başlar; ardından Lambda dosyayı alır, işleme başlar ve sonuçlar bir hedefe yönlendirilir. Bu akışta tetikleyicilerin doğru tasarlanması, hataların minimuma indirilmesi ve geri bildirim mekanizmasının açık olması kritik rol oynar. Lambda fonksiyonları AWS kullanım senaryoları içinde bu akışın güvenli ve sezgisel işlemesini sağlamak için tetikleyici seçiminden başlayıp sonuçların izlenmesine kadar bütün adımların net olması gerekir. Beyninizi, kurulumun ötesine taşıyan bir anı yakalayalım; tetikleyici sadece bir kapı değildir, uçtan uca iş akışını başlatan anahtar lentidir.

Bu nedenle ilk adımınız tetikleyiciyi tanımlamaktır. Hangi olay başlattı, hangi veriyi taşıyor, hangi gecikme ve hangi hata yönetimi gerekiyordu? S3 ten gelen bir dosya mı, yoksa DynamoDB üzerinde gerçekleşen bir değişiklik mi? Hangi veri yapısı ile Lambda çalışacak? Bu sorular, ileride karşılaşacağınız sürprizleri önlemenin temelini oluşturur ve sizin için güvenli bir başlangıç sağlar.

Tetikleyicileri Tanımlama

Başarıya giden yol, iş akışını net olarak tarif etmekten geçer. Bu bölümde tetikleyiciyi tanımlama ile başlıyoruz; her adım hangi olayla hangi Lambda fonksiyonunu tetikler, nasıl bir veri akışı olur ve hangi SLA tavizleri gerekir sorularını cevaplıyoruz. Örneğin bir resim işleme hattında hangi olayın tetikleyici olduğu açık olmalıdır: S3 eklentisi mi, yoksa API üzerinden gelen bir istek mi? Gecikme toleransı ve yeniden iletme davranışları senaryoya göre belirlenmelidir. Ayrıca farklı tetikleyicilerin birlikte nasıl çalışacağını düşünün. Bir S3 tetikleyicisi ile API Gateway tetikleyicisi arasındaki senkronizasyon planını kurarken her birinin olay akışındaki rolünü netleştirmek gerekir. Bu netlik, hataların izlenmesini ve yeniden deneyimin planlı şekilde yapılmasını sağlar. Lambda fonksiyonları AWS kullanım senaryoları bağlamında tetikleyicilerin hangi aşamada hangi veriyi taşıdığını görmek, ileride karşılaşabileceğiniz karmaşıklıkları azaltır.

İlker bir örnekle devam edelim: Bir kullanıcı dosya yüklediğinde S3 tetikleyici başlatır, Lambda dosya kaynağını kontrol eder, başarısızsa geri besleme sağlar ve başarılıysa çıktı hedefine iletilir. Böylece tetikleyici seçiminde hedeflenen sonuçlar netleşir ve iş akışında oluşabilecek tıkanıklıklar öngörülebilir. Bu süreçte veri akış diyagramı çizmek, hangi olayın hangi adımı tetiklediğini görmek açısından faydalıdır. Ayrıca idempotent davranış ve yeniden deneme politikaları için uygun kalıpları belirlemek, sonraki adımları kolaylaştırır.

Sonuç olarak tetikleyiciyi tanımlarken şu soruları yazılı hale getirin: Hangi olay başlatır, hangi veri taşınır, hangi güvenlik kontrolleri gerekir, hangi hatalarda ne yapılır, hangi zaman aşımı ve yeniden deneme stratejileri uygulanır. Bu netlik, sonraki adımlarda ilerleyişinizi hızlandırır ve Lambda fonksiyonları AWS kullanım senaryoları bağlamında güvenli bir temel oluşturur.

IAM İzinleriyle Kurma

Bir tetikleyici kurulduğunda aslında iki temel güvenlik sütunu devreye girer: Lambda icra rolü ve tetikleyici kaynağın izinleri. Buradaki kilit bilgi, en az ayrıcalık ilkesidir. İlk olarak Lambda için bir icra rolü oluşturmalı ve bu role sadece gerekli izinleri vermelisiniz. Örneğin temel log kaydı için AWSLambdaBasicExecutionRole yetkisi yeterli olabilirken, S3 tetikleyicisi için bucket üzerinde nesne oluşturma olaylarını okumaya yönelik izinleri eklemek gerekir.

Ardından tetikleyici kaynağının Lambda üzerinde işlem yapmasına izin verildiğinden emin olunmalı. S3 tetikleyicisi için hex bir kural olarak kaynak politikası eklenir; bu, S3 ün Lambdayı çağırmasına olanak tanır. DynamoDB akışı için ise DynamoDB Streams kaydının Lambdaya iletilmesine izin veren bir kaynak politikası gerekir. Bu konfigürasyonlar bazen otomatik olarak kurulsa da bilhassa çok hesaplı veya çok hizmetli ortamlarda manuel olarak kontrol etmek şarttır.

İleri düzey güvenlik pratikleri olarak şunları uygularsınız: least privilege prensibini her adımda uygulamak, zamanla değişen güvenlik gereksinimlerine uyum sağlamak, ve hizmet hesapları ile kullanıcı hesaplarını ayrıştırmaktır. Basit bir senaryoda gerekli olan temel izinler ile başlayıp, ihtiyaç duyuldukça eklemeler yapın. Ayrıca Lambda fonksiyonları AWS kullanım senaryoları bağlamında güvenlik için değişiklik yönetimini etkin olarak sürdürün; kimlik ve rol değişikliklerini düzenli olarak gözden geçirin.

Bir pratik örnek: S3 üzerinde bir tetikleyici kurarken bucket politikası ile Lambda icra rolünün ilişkilendirilmesini sağlayın. API Gateway ile Lambda arasındaki bağlantı için ise kaynak tabanlı politika ile çağırma yetkisini tanımlayın. Böylelikle tetikleyici güvenli ve çalışır halde kalır. İleri aşamada CI/CD ile politikaların sürüm kontrolünü de düşünün, çünkü güvenlik her zaman değişmeyen bir süreçtir.

Temel Test Süreçlerini Uygula

Test etmek, gerçek dünyadaki belirsizlikleri azaltmanın en güvenilir yoludur. Tetikleyici kurulduktan sonra temel test süreçlerini uygulamak, hataların erken yakalanmasını sağlar. Öncelikle basit bir test olayı yaratın ve Lambda nın bu olaya doğru yanıt verip vermediğini kontrol edin. S3 tetikleyicisi için yüklenen bir dosyanın işlem akışını, dosyanın hedefe iletilmesini ve log kayıtlarını inceleyin.

Aynı anda iki önemli adımı unutmayın: birincisi hata yönetimi ve DLQ nin aktifleştirilmesi; ikincisi izleme üzerinden tetikleyici davranışının kaydının tutulmasıdır. Testler sırasında CloudWatch Logs üzerinden hatalı durumları tespit edin ve gerektiğinde retry politikalarını ayarlayın. Ayrıca test senaryolarını çoğaltın; artan yük altında sistemin davranışını görmek için basit, orta ve yoğun yük testlerini çalıştırın.

Pratik teknikler olarak şunları uygulayın: test olaylarını varyantlarla simüle etmek, Lambda sürümlerini kullanmak ve aliaslar ile yeni sürüm üzerinde kontrollü testler yapmak. Özellikle atık hataları ve zaman aşımı durumlarında hangi adımların tetiklendiğini görmek kritik. Bu süreç, Lambda fonksiyonları AWS kullanım senaryoları için güvenilir bir şekilde operasyonel farkındalık sağlar.

Kapsamlı Uygulama ve İleri Adımlar

Şimdi ortaya çıkan tabloya bakıp nasıl gelişeceğimizi düşünelim. Tetikleyici kuruldu, IAM izinleri güvenli ve ince ayarlı, temel testler olumlu sonuç verdi; peki daha ileri hangi adımları atabiliriz? Bir konudaki yanlış varsayımı kırarak başlamak faydalı olabilir: tetikleyicinin hızlı bir şekilde çalışması için her şeyin tek bir kaynaktan gelmesini beklemek bazen performans problemine yol açar. Bu durumda olay sıralamasını korumak ve yoğun dönemlerde akışları yönetmek için arabulucu katmanlar kullanmak gerekir. Örneğin SQS veya Kinesis ile arka plan kuyruğu kurmak, yoğun iş yüklerinde yararlı olabilir. Lambda fonksiyonları AWS kullanım senaryoları bağlamında bu yaklaşım, ölçeklenebilirlik ve dayanıklılık kazanmanıza yardımcı olur.

İsterseniz hayal edin, bir müşteri yüklemesi bir anda yüzlerce dosya için tetikleyiciyi tetikler. Burada tek başına anlık yükler sorun yaratır. Bu durumu önlemek için tetikleyici türlerini ve iş akışlarını karmaşıklaştırmadan yönetecek akış tasarımları gerekir. Ayrıca test konusunda daha katı bir yaklaşım benimseyin; kötü senaryolardan ders çıkarmak için simülasyonlar kurun ve tetikleyicinin davranışını değişik yüklerle doğrulayın. Bu adımlar, sizi yalnızca çalıştıran bir sistemden çok güvenilir ve öngörülebilir bir mimariye taşıyarak real world başarı şansını artırır.

Sonuç olarak şu adımları hemen uygulamaya koyabilirsiniz: tetikleyiciyi net tanımlayın, IAM izinlerini least privilege ile güvenli hale getirin, temel testleri yapılandırın ve ileri aşamalarda aracı akışlar ile yük yönetimini planlayın. Böylece Lambda fonksiyonları AWS kullanım senaryoları sayesinde güvenli, esnek ve etkili bir veri akışına sahip olursunuz.

Dosya İşleme İçin Lambda

Bir sabah kapınıza gelen koca bir yığın dosya, elinizi korkutsa da içinizde küçük bir umut kıpırdar. Çünkü artık her şeyi elle yapmak zorunda değilsiniz. Lambda fonksiyonları AWS kullanım senaryoları içinde S3 tetiklemeleriyle dosya işleme akışlarını kurmak, size hızlı, güvenilir ve maliyeti düşük bir yol sunar. Siz de bu serüveni öğrenirken, yüzlerce dosya tek bir tıklama ile işlenmiş gibi akışa girer; hatalar olsa bile toparlanır ve sonuçlar net bir şekilde çıkar. Şimdi bu yolculuğa adım adım bakalım ve kendi dosya işleme zincirinizi kurmanın pratik adımlarını keşfedelim.

S3 tetiklemeleriyle dosya işleme akışları kurma

Bir müşterinin yüklediği görsel dosyalar S3 deposuna düşer düşmez, Lambda fonksiyonları AWS kullanım senaryoları bağlamında otomatik olarak çalışmaya başlar. Burada kilit nokta olay tetikleyici ve güvenilir bir işlem akışını sağlayan doğru mimaridir. İlk olarak bir Lambda fonksiyonu oluşturursunuz ve bu fonksiyon için doğru IAM rolünü tanımlarsınız. Ardından S3 bucket içinde bir olay bildirimi ayarlarsınız; uygun bir olay türü olarak obje oluşturulduğunda tetiklenecek şekilde konfigürasyon yapılır. Uygulama senaryonuza göre her dosya için bir iş akışı başlar; dosya boyutu, türü ve hedef çıktı ile ilişkili çevresel değişkenler kullanılır. Bu yapı, ölçeklenebilirlik ve maliyet konusunda net avantaj sağlar.

Uygulama akışını somut bir adımlara dönüştürmek için şu temel yönleri hatırlayın:

- Lambda fonksiyonunuzu iş mantığı ile yazın ve idempotent davranışa sahip olduğundan emin olun.

- Güvenli IAM rolü ile yalnızca gerekli izinleri verin.

- S3 tetikleyicisini etkinleştirin ve hedef bucket ile çıktı dizinlerini net olarak belirleyin.

- Çevresel değişkenler ve şifreli saklama ile konfigürasyonu sadeleştirin.

- İş sürekliliği için basit geri dönüş ve loglama mekanizmaları ekleyin.

Düşünce yapınızda basit bir gerçeklik var: gerçek zamanlılık ve ölçeklenebilirlik elde etmek için dosyalarda tek tek hata beklemek yerine akışa odaklanırsınız. Bu yaklaşım size hızlı geri dönüşler, net performans göstergeleri ve daha az operasyonel stres sunar. Başarı, sorunsuz tetikleme, güvenli çıktı akışı ve net geri bildirimle gelir; bu da sizi bir adım öne taşır.

Hata yönetimi ve güvenilirlik

İş akışınız ilk çalıştığında bile hatalar kaçınılmaz olabilir. Dosya bozulması, beklenmeyen formatlar veya izin sorunları gibi durumlar sizi durdurabilir. Bu noktada doğru hata yönetimi en çok değer katar. Lambda fonksiyonları AWS kullanım senaryoları bağlamında güvenilir bir akış için şu öğeler kritiktir:

- Yapısal hata sınıflandırması: geçici hatalar için yeniden deneme, kalıcı hatalar için özel yol haritası.

- Gecikmeli kuyruklar ve DLQ: başarısız mesajları SQS veya SNS üzerinden Dead Letter Queueya yönlendirmek.

- Lambda Destinations: başarı veya hata durumunda farklı hedeflere otomatik bildirim.

- İşin idempotent olması: aynı dosya birden çok kez işlense bile sonuçların değişmemesi için tasarım.

- Günlükleme ve gözlem: CloudWatch üzerinde ayrıntılı log ve metrikler ile sorunun kökenini hızlı bulma.

Örnek senaryo şu olabilir: Büyük bir medya firması gelen videoları S3 e koyar; Lambda önce temizlik ve format kontrolü yapar, ardından başarılı işleme için çıktı dosyalarını başka bir bucket a taşır. Eğer bir dosyada sıra dışı bir hata varsa, bu olay DLQ ye düşer ve ekip bu dosyayı manuel olarak inceler. Böylece akış durmadan devam eder, hatalı dosyalar analiz edilmek üzere ayrılır ve sistemin genel güvenilirliği artar.

Çıktı aktarımı ve çıktı yönetimi

İşlenen dosyadan elde edilen sonuçlar nasıl dağıtılacak? Çıktı aktarımı, iş akışının en kritik parçasıdır çünkü elde edilen değeri kullanıcıya, sisteme veya analitik katmana iletmeniz gerekir. Lambda fonksiyonları AWS kullanım senaryoları içinde çıktı aktarımı için şu prensipler geçerlidir:

- Çıktıları ilgili S3 bucket a yazın; anahtar adlandırması tutarlı olsun ve çıktı ile orijinal dosya arasındaki ilişkiyi koruyun.

- Çıktı için meta veriler ekleyin; işlem tarihi, orijinal anahtar, işlenen sürüm gibi bilgiler ileride arama ve geri dönüş için işinize yarar.

- Gerekirse çıktı dosyası için geçici erişim URL üreten güvenli paylaşım mekanizmalarını kullanın.

- Veri akışını diğer hizmetlere bağlayın; örneğin çıktı yönlendirmelerini SNS üzerinden bildirim olarak iletebilirsiniz.

- Çıktı doğrulamasını otomatikleştirin; checksum veya ETag ile dosyanın bozulmadığını teyit edin.

Bu bölümde ki hedef, işlem sonrası güvenli, erişilebilir ve yeniden kullanılabilir çıktı iletimi kurmaktır. Dosyanın çıktısını doğru konumda ve doğru bağlamda saklamak, sonraki analizler için güvenilir bir temel oluşturur. Başarılı bir çıktı aktarımı, operasyonel verimliliği doğrudan artırır ve müşteriye hızlı değer sunar.

Sonuç olarak, dosya işleme akışlarını Lambda fonksiyonları AWS kullanım senaryoları içine oturtmak, hatalar karşısında dayanıklı, ölçülebilir ve ölçeklenebilir bir yapı kurmanızı sağlar. Başlangıç adımlarını net tutun, idempotent davranışı garanti edin ve çıktı iletimi için açık bir çıktı stratejisi belirleyin. Şimdi adım adım kendi akışınızı tasarlamaya başlayın ve geri bildirimleri hızla görün.

API Entegrasyonuyla Lambda Kullanımı

Bir geliştirici olarak elinizde eski basamaklardan kopup gelen mikroservis hayalini kurarken, uçtan uca bir çağrının nasıl güvenli, hızlı ve bakımının kolay olacağını düşünürsünüz. API Gateway ile uçtan uca çağrılar kurma fikriyle başlayan bu yolculukta, siz ve ekibiniz Lambda fonksiyonları ile esnek bir altyapı kurarken karşılaşacağınız en temel zorlukları çözüme dönüştürmeyi hedefliyorum. Bu yazıda, gerçek dünya senaryoları üzerinden kimlik doğrulama ve yanıt biçimlerini nasıl sağlam, anlaşılır ve hatasız kılabileceğinizi adım adım keşfedeceksiniz. Unutmayın ki amaç, yalnızca çalışır bir sistem kurmak değil, onu güvenli ve sürdürülebilir kılmaktır. Bu süreçte Lambda fonksiyonları AWS kullanım senaryoları bağlamında pratik önerilerle ilerleyeceğiz ve karşılaşacağınız sık hataları birlikte zaten önleyebileceğiz.

API Gateway ile uçtan uca çağrılar kurma

Bir müşteri sipariş servisi için API Gateway üzerinde POST /orders uç noktasını düşünün. Bu çağrı, Lambda ile tetiklenir ve siparişi işleyip veritabanına kaydeder, ardından müşteriye sipariş kimliğiyle birlikte yanıt döner. Bu senaryo, uçtan uca akışı kolayca yönetmenize olanak tanır: istek önce API Gateway tarafından alınır, sonra Lambda fonksiyonuna iletilir ve sonuç API Gateway üzerinden istemciye geri gönderilir. Bu akışta Lambda Proxy entegrasyonu kullanmak, istek ve yanıtın JSON olarak doğrudan iletilmesini sağlar ve geliştirme sürecini sadeleştirir. Ancak dikkat edilmesi gereken noktalar var. IAM izinleri doğru verilmezse Lambda çalışmaz; CORS yanlış konumlandırılırsa tarayıcı tarafında sıkıntı doğar; hata durumlarında net mesajlar dönmeyebilir. Bu nedenle uçtan uca güvenilirlik için dikkat edilmesi gereken temel adımlar gereken erişim kontrolleri ve etkin hata yönetimi ile birlikte planlanmalıdır. Bu bölümde gördüğünüz yapı, yalnızca bir çağrı değil, güvenli ve sürdürülebilir bir hizmetin temel taşıdır.

Kimlik doğrulama stratejileri ve uygulama tecrübeleri

Bir mobil uygulama veya üçüncü taraf entegrasyonlarla çalışan servislerde kimlik doğrulama sıkıntısı en çok zaman kaybına yol açar. Önce ihtiyaçlarınızı netleştirmek gerekir; kimlik doğrulama için AWS IAM tabanlı erişim mi yoksa kullanıcı tabanlı kimlik için bir Cognito çözümleri mi seçilir? Lambda fonksiyonları AWS kullanım senaryoları kapsamında gerçek dünyadan bir örnekle açıklayalım: Bir sağlık teknolojisi uygulaması, kullanıcıların oturum açıp yalnızca yetkili veriye erişmesini ister. Bu durumda iki yaklaşımı bir arada kullanmak mantıklı olabilir. API Gateway üzerinde birinci seviye yetkilendirme için Cognito User Pools kullanıp, hassas işlemler için Lambda Authorizer ile token doğrulama katmanı ekleyen bir yapı kurabilirsiniz. Lambda Authorizer ile token ın geçerliliğini, süresini ve audience bilgisini kontrol eder, uygun bir IAM politikası üretir ve erişimi izlersiniz. Gecikme ve maliyet dengesini korumak için ise yaygın hatalara düşmemek gerekir: token süresinin uzun veya kısa olması, JWKS erişimini yanlış konumlandırmak, zaman damgası senkronizasyonunu ihmal etmek. Bu bilgilerle, API Gateway inisiyatifiniz altında güvenli ve esnek bir kimlik doğrulama akışı kurabilirsiniz. Bu bölümde gördüğünüz mantık, Lambda fonksiyonları AWS kullanım senaryoları içinde kimliğin güvenli ve doğru bir şekilde iletilmesini sağlar.

Yanıt biçimlerini yapılandırma ve hata yönetimi

Yanıt biçimini doğru tasarlamak istemediğiniz durumda istemci tarafında uzun çalışmalara girersiniz. Lambda Proxy entegrasyonu ile Lambda dan dönen yanıtlar direkt olarak istemciye iletilir; statusCode, headers ve body birleşenleri net bir şekilde belirlenir. Ancak bazı durumlarda yanıtı API Gateway seviyesinde dönüştürmek daha akıllıca olabilir. Örneğin tüketiciye sabit bir hata formatı sunabilmek için özel yanıt şablonları ve hata kodları oluşturursunuz. Bu, hataların izlenmesini kolaylaştırır ve tüketicilere istikrarlı bir deneyim verir. Ayrıca CORS ve içerik tipi gibi iletişimsel ayrıntılar işlevselliği etkileyebilir; bu nedenle uçtan uca testler kritik önem taşır. Bir hata durumunda Lambda içerisinde istisnayı yakalayıp net bir HTTP durum kodu ile geri döndürmek, API Gateway tarafında ise hatayı standart bir yapı içinde dönüştürmek en sağlıklı yoldur. Yanıt biçimlerini doğru yapılandırmak, kullanıcı deneyimini iyileştirmek ve servis güvenilirliğini artırmak için vazgeçilmezdir. Bu bölümde öğrendiğiniz ilkeler, Lambda fonksiyonları ile kurduğunuz mantığınıza doğrudan uygulanabilir.

Sonuç olarak adım adım ilerleyelim: bir API Gateway kurun ve Lambda ile bağlayın, kimlik doğrulama için Cognito veya Lambda Authorizer kullanmayı düşünün, yanıtları net ve öngörülebilir hale getirin. Ne düşünüyorsunuz, bu adımları kendi projenizde hemen hangi uç noktaya uygularsınız? Şimdi somut bir plan için geri dönüş yapın ve bir sonraki adımı birlikte belirleyelim.

Bir sonraki adımlar için önerim: 1) Kısa bir envanter çıkarın hangi uç noktalarınızı bir Lambda ile bağlayacaksınız, 2) Hangi kimlik doğrulama yöntemi sizin müşterileriniz için en uygun, 3) Yanıt yapılarını ve hata yönetimini tek bir standartta (örneğin JSON ile belirli alanlar) belirleyin ve test edin. Böylece Lambda fonksiyonları AWS kullanım senaryoları ile güvenli, ölçeklenebilir ve bakımı kolay bir API altyapısına ulaşacaksınız. Başlangıç olarak güvenli bir kimlik doğrulama akışı ve net yanıt standartları ile deneyime başlayın; ilerledikçe performans izleme ve maliyet optimizasyonunu da ekleyin. Başarı için atacağınız bu adımlar, sizi güçlendirecek ve hedeflerinize yaklaşmanızı sağlayacaktır.

Otomatik Ölçekleme ve İzleme

Bir sabah iş yükünüz beklenmedik bir şekilde patlar ve tek bir saniyede yüzlerce istek akışıyla karşılaşırsınız. Böyle anlar, ilerideki başarınız için hem uyanık hem de hazırlıklı olmanız gerektiğini hatırlatır. Bu bölümde Lambda fonksiyonları AWS kullanım senaryoları üzerinden eşzamanlılık ayarları, uyarılar, log yönetimi ve maliyet optimizasyonunu bir araya getirerek ölçeklemeyi güvenli kılmanıza odaklanıyoruz. Amaç yalnızca hızlı büyümek değil, büyümenin kontrolünü elinizde tutmak ve kullanıcı deneyimini korumaktır. Deneyimlerinizde karşılaştığınız sınırlamaları, yanlış konfigürasyonların neden olduğu kesinti risklerini ve uyumlu çözümlerin nasıl uygulanacağını içtenlikle paylaşıyorum. Hazır olun; bu yaklaşım, sizi reaksiyondan daha çok proaktif bir ölçekleme yolculuğuna taşıyacak.

Eşzamanlılık ayarları ile güvenli ölçeklenme

İlk adım, hangi fonksiyonların ne kadar eşzamanlılık kullanacağını netleştirmektir. Provisioned concurrency ile sıcak bir yol haritası oluşturarak soğuk başlatma etkisini azaltabilir ve kullanıcı gecikmesini sabitleyebilirsiniz. Reserved concurrency ise bir fonksiyonun diğer işlerden bağımsız olarak kendi payını korumasını sağlar; bu da çetin anlarda bile hizmetin kilitlenmesini engeller. Ancak aşırı konfigürasyon maliyetleri artırır ve beklenmeyen throttling risklerini azaltmaz. Gerçek dünyadan bir örnek: kampanya sırasında sipariş işleyen bir servis, yüksek eşzamanlılık talebiyle kendi başına etkili çalışmalı; bu durumda birkaç fonksiyon için rezervasyon sınırlı ve bir fonksiyon için provisioning planı bir arada kullanılır. Uygulamanın hangi parçalarının en kritik olduğunu belirleyip hedef eşzamanlılığı adım adım belirlemek, güvenli ölçeklemenin temelini oluşturur. Aksi halde maliyetler fırlayabilir veya bazı istekler reddedilebilir. Bu nedenle planlama, test ve izleme döngüsünü birleştirmek şarttır.

- Hedef eşzamanlılığı belirleyin: kritik yol için yüksek güvenilirlik, diğerleri için esneklik.

- Provisioned ve reserved concurrency arasındaki farkı netleştirin; hangi fonksiyon için hangi yaklaşım daha mantıklıysa onu uygulayın.

- İyileştirme testleri yapın: yük testi altında tekrarlı eşzamanlılık davranışını gözlemleyin; throttle olaylarını not edin ve gerekiyorsa ayarlayın.

Uyarılar ile proaktif izleme

İzleme olmadan ölçekleme hayal kırıklılığına dönüşebilir. CloudWatch üzerinde kritik metrikleri izleyerek anlık riskleri yakalayabilir ve olaylar gerçekleşmeden önce müdahale edebilirsiniz. Konuşlandırılan eşzamanlılıkla ilgili Sparklar, Throttles ve IteratorAge gibi göstergeler alarm tetikleyicisi olabilir. Uyarılar hemen SNS üzerinden ekiplere ulaşmalı ve gerekirse otomatik yanıtlar devreye alınmalıdır. Bir başka gerçek dünya senaryosu: sipariş işleyen bir fonksiyon, aniden artan iş yükünde throttling yaşarken anlık bir alarm ile kapasiteyi artırabilir ya da geçici olarak ek kaynak kullanımı yönlendirebilirsiniz. Neden bu adım önemlidir? Çünkü insanlar genelde sorunlar çözüldükten sonra fark ediyor; erken uyarı, kullanıcı memnuniyetini ve iş sürekliliğini korur. Böylece büyümenin altı dolu, güvenli ve izlenebilir kalır.

- Önemli metrikleri tanımlayın: ConcurrentExecutions, Throttles, Duration ve Errors önceliğe sahip olsun.

- Çok kanallı uyarı stratejisi kurun: anlık bildirim için SNS, günlük özet için e-posta veya Slack entegrasyonu.

- Otomatik yanıt planı oluşturun: belirli bir eşik aşıldığında fonksiyonları hızla ölçeklendirmek veya arızalı yolu devre dışı bırakmak için prosedürler belirleyin.

Log yönetimi ile operasyon görünürlüğü

Günlükler, başarısızlıkların ve performans eksikliklerinin hikayesini anlatır. CloudWatch Logs ile Lambda Insights kullanımı, hangi kod yolunun ne kadar zaman aldığını ve hangi boğulmaların yaşandığını görünür kılar. Logları fonksiyon bazında organize etmek, sorunları izole etmeyi kolaylaştırır ve uzun vadede maliyetleri düşürür. Gerçek hayatta bir hizmette, loglar sayesinde hangi kısımların aşırı bellek kullandığını ya da hangi isteklerin sıkıntı yarattığını saptamak mümkün oldu. Ayrıca log uzunluğunu yönetmek ve uygun bir retention politikası belirlemek, depolama maliyetlerini kontrol altında tutar. Loglar sadece sorunları görmekle kalmaz, aynı zamanda güvenlik ve uyum için ayrıntılı kanıt sağlar. Bir diğer önemli noktaysa Lambda Insights ile performans metriğini özel olarak analiz etmek; bu sayede trendleri ve anomalleri hızlıca fark edersiniz.

- Log gruplarını fonksiyonlarla ilişkilendirin ve log düzeyini gerektiğinde yükseltin.

- Retention politikası belirleyin ve eskimiş logları otomatik olarak arşivleyin.

- Logları güvenli bir şekilde S3 veya OpenSearch gibi hedeflere yönlendirin ve gerektiğinde veri analitiğine açın.

Maliyet optimizasyonu ile sürdürülebilir ölçeklenme

Büyüme hızla maliyetlere yansır; bu nedenle maliyet bilinciyle ölçeklemek hayati. Lambda maliyeti GB saniye başına hesaplanır; bellek miktarı ile doğru orantılıdır. Ancak yüksek bellek kullanımı tek başına maliyeti artırabilir. Bu nedenle hafıza ayarını hafiften ağır kalıplara göre optimize etmek, performans ve maliyet dengesi kurmada kilit rol oynar. Ayrıca sık çağrılan fonksiyonlar için provisioning veya rezervasyon konfigürasyonları maliyetleri dışa vurmadan güvenilirlik sağlar. Batch boyutu ve iş akışı mimarisi de ciddi fark yaratır; olay kaynaklarından gelen çağrılar için uygun batch size ile toplam invokasyon sayısını azaltabilirsiniz. Bir iş akışı örneğinde çok sayıda küçük iş yerine tek bir bigger batch çalıştırmak, işleyişi hızlandırır ve toplam maliyeti düşürür. Bununla birlikte gereksiz fonksiyonlar kapalı konuma getirilmeli veya erişim sınırlandırılmalıdır. Bu adımlar, ölçekleme sırasında maliyetlerin kontrol altında kalmasını sağlar ve uzun vadede karlı büyümeyi destekler.

- Hangi fonksiyonlar en çok maliyet üretiyor tespit edin: temel metriklerle bütçe sınırlamaları belirleyin.

- Provisioned concurrency ile hot path leri sabitleyin; diğerleri için esnek ölçekleme düşünün.

- Bellek ve zamanlamayı dengeli ayarlayın; gereksiz kaynak israfını azaltın.

- Fiyatlandırmayı izleyin ve maliyet optimizasyonu için CloudWatch ve Cost Explorer üzerinde periyodik raporlar oluşturun.

Sonuç olarak Lambda fonksiyonları AWS kullanım senaryoları üzerinde kurduğumuz bu dört odak noktası, ölçeklemeyi güvenli, öngörülebilir ve maliyet etkin bir süreç haline getirir. Şimdi bir sonraki adımla harekete geçin: hangi fonksiyonlar için hangi konfigürasyonları uygulamaya koyacağınıza karar verin, bir test planı oluşturun ve bir sonraki yükselişte nasıl davranacağınızı yazılı olarak belirleyin. Adım adım ilerleyerek, beklenmeyen trafik patlamalarını bile güvenli bir şekilde karşılayabilir ve müşterilerinize kesintisiz bir deneyim sunabilirsiniz. Başlangıç için şu kısa listeyi kullanın: konfigürasyon gereksinimlerini belirleyin, uyarıları kurun, log akışını standartlaştırın ve maliyet izleme rutinini başlatın. Bu, ölçeklemeyi güçlendirmek için atacağınız en somut adımdır.